Inhalt in Kürze

- CrowdStrike Falcon ist eine cloudbasierte EDR/XDR-Plattform — keine Wundertüte, sondern ein leistungsfähiges Werkzeug, das richtig konfiguriert und betrieben werden will.

- Der Welt-IT-Ausfall am 19. Juli 2024 (rund 8,5 Millionen Windows-Hosts via fehlerhaftes Channel-File-Update) hat gezeigt: Auch Security-Anbieter sind ein Single-Point-of-Failure. Staging-Ringe sind ab sofort Pflicht.

- Für viele Mittelständler reicht Microsoft Defender for Endpoint in Microsoft 365 E5. CrowdStrike rechnet sich vor allem bei heterogenen Umgebungen, 24/7-MDR-Bedarf und über 50 Endpunkten.

- NIS2 ist seit Dezember 2025 in Deutschland in Kraft. Welche EDR-Plattform Sie wählen, ist zweitrangig — entscheidend sind Dokumentation, Reaktionszeit und ein durchgespielter Incident-Response-Plan.

Für IT-Leiter und Geschäftsführer im Mittelstand, die nach dem 19.07.2024 die ehrliche Frage stellen: „Brauchen wir CrowdStrike — und wenn ja, wie machen wir es besser als die anderen damals?" Wir betreuen rund 200 Hamburger und norddeutsche Unternehmen mit Managed IT zum Festpreis. Was Sie hier lesen, ist Praxis aus dieser Arbeit, kein Marketing-Whitepaper.

Was CrowdStrike Falcon technisch ist — und was es nicht ist

CrowdStrike Falcon ist eine Endpoint Detection and Response (EDR) Plattform mit XDR-Erweiterungen (Extended Detection and Response). Ein leichtgewichtiger Agent — der „Falcon Sensor” — wird auf jedem Endpunkt installiert (Windows, macOS, Linux, Cloud-Workloads) und sendet Telemetrie an die Falcon-Cloud. Dort werten KI-Modelle und Threat Intelligence das Verhalten in Echtzeit aus.

Der entscheidende Unterschied zum klassischen Antivirus: EDR erkennt nicht die Malware, sondern das verdächtige Verhalten. Eine PowerShell-Session, die plötzlich verschlüsselt Dateien ablegt, ist auch ohne bekannte Signatur ein Ransomware-Indikator. Genau diesen Ansatz dokumentiert auch der CrowdStrike Global Threat Report 2024: 75 % der Detections im Vorjahr waren Malware-frei — klassische AV hätte nichts gefunden.

Was Falcon nicht ist: Kein Backup, kein Firewall-Ersatz, keine SIEM-Komplettlösung und vor allem keine Software, die man installiert und vergisst. Ohne sauberes Policy-Management, ohne Alert-Triage und ohne dokumentierte Reaktionsprozesse ist auch der beste EDR-Sensor nur eine teure Logsammlung.

Der 19. Juli 2024: Was wirklich passiert ist

Am Freitag, dem 19. Juli 2024, gegen 04:09 UTC verteilte CrowdStrike ein Channel-File-Update an seinen Falcon-Sensor unter Windows. Das fehlerhafte Update verursachte einen Kernel-Crash (Bluescreen), aus dem sich die betroffenen Hosts nur durch manuellen Eingriff im Recovery-Modus retten ließen. Laut Microsofts offizieller Stellungnahme waren rund 8,5 Millionen Windows-Geräte betroffen — Flughäfen, Krankenhäuser, Banken, Rundfunk.

Die Lessons, die uns als IT-Dienstleister bis heute beschäftigen:

- Staging-Ringe sind nicht optional. Auch Definitions- und Channel-Updates eines Sicherheitsanbieters dürfen nicht zeitgleich auf alle Endpunkte. Mindestens 5-10 % Pilot-Hosts mit 24 Stunden Vorlauf.

- Boot-Recovery muss geübt sein. Wer im Notfall 200 Bitlocker-verschlüsselte Notebooks mit Recovery-Key startet, braucht den Key offline verfügbar. Auf einem Cloud-Share, der nicht startet, hilft er nichts.

- Vendor-Konzentration ist ein Risiko. Wer EDR, Identity, Backup und Cloud beim selben Hersteller bündelt, hat ein Ausfallszenario weniger im Risikoregister — aber im Ernstfall fällt alles gleichzeitig aus.

- Business Continuity ohne IT durchspielen. Welche Geschäftsprozesse laufen, wenn kein einziger Rechner bootet? Diese Frage haben am 19.07. die meisten Unternehmen zum ersten Mal beantworten müssen.

CrowdStrike selbst hat im Nachgang einen detaillierten Root-Cause-Bericht veröffentlicht und das Update-Verfahren grundlegend umgebaut. Es wäre falsch, daraus abzuleiten „CrowdStrike ist verbrannt”. Es wäre genauso falsch, einfach weiterzumachen wie vorher.

Wir sehen es jede Woche: Backups, die seit Monaten nicht geprüft wurden. Alle denken, es läuft — bis der Ernstfall kommt und nichts wiederherstellbar ist. Deshalb testen wir Backups regelmäßig.

Defender for Endpoint oder Falcon? Eine ehrliche Entscheidungshilfe

Microsoft hat in den letzten drei Jahren stark aufgeholt. Microsoft Defender for Endpoint ist in Microsoft 365 E5 / E5 Security enthalten und steht im Gartner Magic Quadrant für Endpoint Protection seit Jahren oben. Wer ohnehin eine M365-E5-Lizenz hat, zahlt für Defender im Grunde nichts extra.

| Kriterium | Microsoft Defender for Endpoint | CrowdStrike Falcon |

|---|---|---|

| Lizenzkosten | In M365 E5 enthalten, sonst ca. 5 €/User/Monat | 5-15 €/Endpunkt/Monat (Bundle-abhängig) |

| Stärken | Windows-zentrische Umgebungen, Tiefenintegration Azure AD/Intune, Auto-IR | Heterogen (Linux/macOS/Cloud), MDR, Threat Hunting, Forensik |

| Schwächen | Volle Stärke nur mit kompletter M365-E5-Suite | Höherer Lizenzpreis, Komplexität bei Setup |

| Sweet Spot | M365-Mittelstand 5-100 MA, Windows-lastig | Heterogene Umgebung, regulierte Branchen, 24/7-MDR-Bedarf |

| Update-Verhalten | Vollständig in Windows Update integriert (Staging via Intune/WSUS) | Eigene Channel-Updates (seit 07/2024 mit Ring-Deployment) |

Aus unserer Praxis: Für ein Hamburger Architekturbüro mit 20 Mitarbeitern, M365 Business Premium und Windows-Notebooks ist Defender for Endpoint die richtige Wahl. Für eine Spedition mit gemischter Flotte aus Windows-Laptops, Linux-TMS-Servern und macOS-Disponenten lohnt der Blick auf Falcon — oder einen MDR-Anbieter, der Falcon für Sie betreibt.

CrowdStrike Falcon im Mittelstand richtig einführen

Wer sich für Falcon entscheidet, sollte nicht in den Modus „erst kaufen, dann nachdenken” verfallen. So gehen wir in unseren Projekten vor:

- Bestandsaufnahme statt Lizenz-Bestellung. Wie viele Endpunkte gibt es wirklich? Welche Server, welche Cloud-Workloads, welche Schatten-IT? Ohne dieses Inventar kaufen Sie entweder zu viele oder zu wenige Lizenzen — beides ärgerlich.

- Proof-of-Concept auf 5-10 Hosts. Zwei Wochen mit dem Falcon-Sensor auf realen Arbeitsplätzen — IT, Vertrieb, Geschäftsführung. Was tun die typischen Anwendungen? Welche False Positives produziert die Default-Policy?

- Staging-Ringe definieren. Ring 1 (IT-Team, 5 %) → Ring 2 (Power-User, 20 %) → Ring 3 (Rest, 75 %). Channel-Updates und Sensor-Versionen laufen seit Mitte 2024 mit Verzögerung. Konfigurieren Sie das aktiv.

- Policy-Tuning gegen Alarm-Müdigkeit. Out-of-the-box liefert Falcon viele Detections. Ohne Tuning werden Ihre Admins nach zwei Wochen jeden Alarm wegklicken. Setzen Sie sich mit echten Use-Cases hin und definieren Sie, was eskaliert wird.

- Incident-Response-Plan dokumentieren. Wer entscheidet bei einer Detection nachts um 03:00? Welche Telefonnummer? Welche Backups? Welche Behörde (BfV, BSI) ab welcher Schwere? Schriftlich, getestet, mit Verantwortlichen.

- Backup-Strategie auf den Prüfstand. Falcon verhindert nicht jeden Vorfall. Ein 3-2-1-Backup mit getrennten Credentials und einer Offline-Kopie ist die zweite Verteidigungslinie — und wichtiger als jedes EDR.

- Vierteljährlich nachjustieren. Neue Anwendungen, neue Detection-Modelle, neue Bedrohungen. Wer Falcon einmal einrichtet und dann fünf Jahre nicht anfasst, hätte das Geld besser sparen können.

Was Mittelständler aus Hamburg jetzt konkret anders machen

Wir betreiben für viele unserer Kunden Endpoint-Protection als Teil des Managed-IT-Festpreises. Was sich seit dem 19.07.2024 in unserer Praxis verändert hat:

1. Keine Auto-Updates aller Security-Tools zur gleichen Zeit. Wenn EDR-Updates rollen, ruht das Backup-Tool. Wenn das Backup-Tool aktualisiert, schläft der Vulnerability-Scanner. So bleibt im Crash-Fall immer ein anderes Werkzeug funktionsfähig.

2. Offline-Recovery-Drehbuch in der Schublade. Ein einseitiges PDF, ausgedruckt im Serverraum: BitLocker-Recovery-Keys per QR-Code, Admin-Notfallzugang, Telefonnummern hagel IT. Funktioniert auch ohne Strom — naja, mit Stirnlampe.

3. Mindestens zwei Detection-Layer. EDR auf dem Endpunkt + Firewall-Logs am Perimeter + idealerweise ein Cloud-Activity-Log (Microsoft 365 Audit / Azure Sentinel). Fällt einer aus, hat der andere noch eine Chance.

Das ist keine Magie — das ist solides Handwerk. Aber genau dieses Handwerk fehlt erschreckend oft, wenn wir bei Neukunden mit der Infrastrukturanalyse starten.

Drei Monate lang konnten wir nicht arbeiten. Alles verschlüsselt — jedes Dokument, jede E-Mail, jede Rechnung. Seitdem weiß ich: IT-Sicherheit ist kein Luxus, sondern Überlebensfrage.

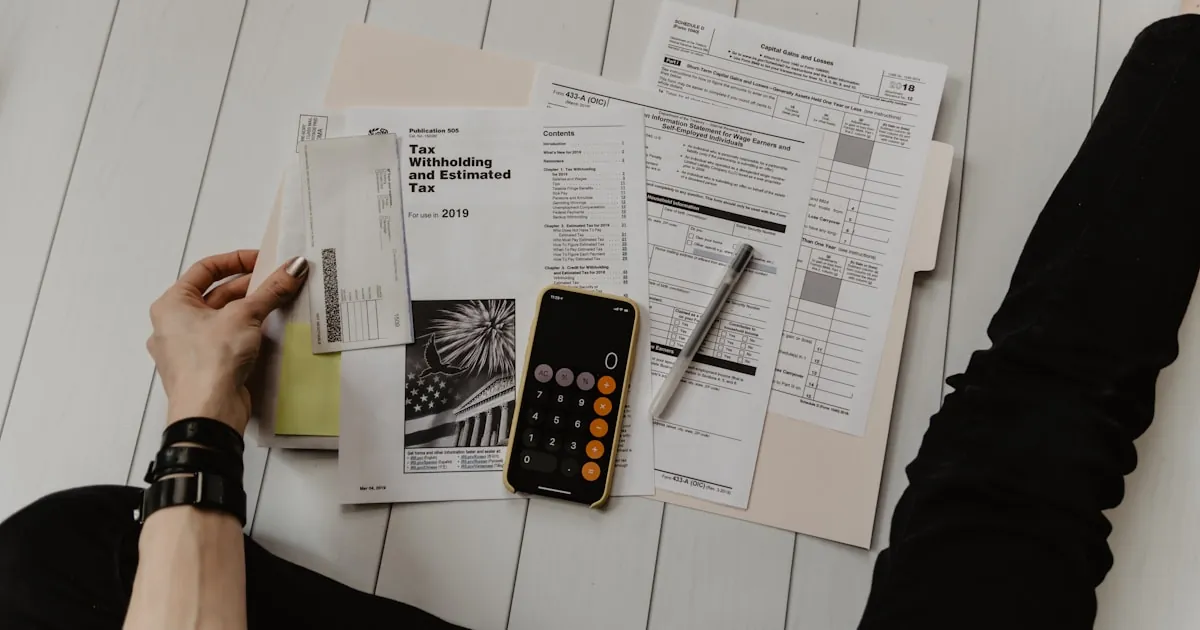

NIS2 und EDR — was die Aufsicht jetzt sehen will

Seit Dezember 2025 ist das deutsche NIS2-Umsetzungsgesetz in Kraft. Betroffen sind in Deutschland rund 30.000 Unternehmen — darunter viele, die sich vorher nie mit IT-Compliance beschäftigt haben.

Für die Wahl Ihrer EDR-Plattform ist NIS2 erstaunlich neutral. Das Gesetz verlangt:

- Risikomanagement (Sie müssen Ihre Risiken kennen und priorisieren).

- Maßnahmen zur Angriffsfrüherkennung (EDR/MDR erfüllt das, klassisches AV nicht mehr).

- Meldung erheblicher Vorfälle binnen 24 Stunden an das BSI.

- Schulung der Geschäftsführung — ja, persönlich.

- Lieferkette absichern (Stichwort: Vendor-Konzentration).

Ob CrowdStrike, Defender, SentinelOne oder Sophos ist NIS2 egal. Wichtig ist, dass Sie nachweisen können: Wir haben einen Plan, wir testen ihn, wir dokumentieren Detections und Reaktionen. Mehr zu den konkreten Pflichten und Fristen finden Sie in unserem Praxisleitfaden NIS-2 Beratung Hamburg. Wer prüfen will, ob überhaupt betroffen, nutzt unseren NIS2-Betroffenheits-Check — zwei Minuten, kostenlos, ohne E-Mail-Pflicht.

Weiterführende Lektüre auf hagel-it.de

- IT-Sicherheit Trends 2026 — was 2026 wirklich relevant ist

- MFA und Passwort-Sicherheit für Unternehmen — der zweite Pfeiler neben EDR

- Disaster Recovery für KMU — was tun, wenn EDR nicht reicht

- Managed IT Services — EDR-Betrieb als Teil unseres Festpreis-Pakets

Endpoint Protection neu aufstellen — ohne Marketing-Floskeln.

15 Minuten Erstgespräch. Kostenlos. Wir schauen, was Sie heute haben — und sagen ehrlich, ob CrowdStrike, Defender oder etwas Drittes für Sie passt.

Erstgespräch buchen →