Cyberkriminelle und ihre Vorgehensweisen

Seit Jahren ist zu beobachten, dass die Cyberkriminalität immer professioneller wird. Anfangs begann das Ganze ziemlich harmlos: Hier und da wurde mal ein Virus, ein Trojaner oder ein Wurm verbreitet.

Vereinfachte Kommunikation mit Microsoft Lync

Möchten Sie Ihre Kommunikationslösung vereinfachen? Wünschen Sie sich eine Integration in Office 365 oder On-Premise Microsoft-Anwendungen? Lync bietet Unt...

Die Geschichte des Cloud Computing

Der Ära des Cloud Computing wurde Ende der 90er Jahre durch eine Erfindung der Weg geebnet. Die Multitenant-Architekturen wurden entwickelt, eine Art von Software-Architektur, auf welcher, im Gegensat

Brauche ich sowohl ein internes als auch externes Backup?

Egal in welcher Branche Sie arbeiten, sicherlich hat Ihre Firma irgendwo sehr wichtige Daten in der IT-Infrastruktur gespeichert, die unbedingt gesichert w...

IT Leasing von Hard-/Software und ganzer Projekte

Immer mehr Kunden entscheiden sich bei der Neuanschaffung von IT Hard- und Software für eine Form der Finanzierung oder des Leasings. Dabei haben Sie die M...

POPcon – der POP3-Downloader für Exchange

POPcon kommt bei uns zum Einsatz bei Kunden, die nicht auf POP3 verzichten möchten und einen Exchange Server betreiben. Aus unserer Sicht gibt es meist kei...

Was ist 3CX? Übersicht & Entscheidungsgrundlagen.

Wenn Sie sich für eine neue Telefonanlage für Ihr Unternehmen umschauen, werden Sie hoffentlich auch auf 3CX stoßen.Heutzutage sollte man in jedem Fall ein...

Weibliche Kräfte bei hagel-IT sind gern gesehen

Die IT-Branche ist in der Regel ein von Männern stark frequentierter Bereich, in denen oftmals Frauen nicht zum Einsatz kommen. Natürlich gibt es einige IT-Firmen, die bereits verstärkt darauf setzen,

Welche Telefonanlage für ein kleines Büro?

Es gibt sehr viele verschiedene Anbieter von Telefonanlagen auf dem Markt. Aber auf was sollte man als kleines Büro achten bei der Auswahl? In dem folgende...

Arbeiten Sie ohne Admin-Rechte auf Ihren PCs

Die meisten Windows-Benutzer haben als Standardeinstellung bereits Admin-Rechte, oder Administrator-Privilegien auf ihren Arbeitsplätzen. Diese Berechtigun...

Argumente für und gegen Cloud Computing & Entscheidungshilfen

Cloud-Dienste sind schon seit längerer Zeit ein wirklich interessantes Thema. Während einige Anwender sich über die ständige Verfügbarkeit ihrer Dokumente, Bilder und allgemein ihrer Daten erfreuen, b

Übersicht Cloud-Modelle: Public, Private und Hybrid Cloud

Die Cloud ist sowohl ein neuer, effizienter Ansatz zum Erbringen von IT-Dienstleistungen, wie auch eine neue IT-Technologie. Die Effizienz der Cloud-Technologie kommt daher, dass Virtualisierung genut

China entwickelt eigenes Betriebssystem

China versucht schon länger, sich unabhängiger von westlicher Hard- und Software zu machen. Angeblich sollen Apple-Produkte unter Beschuss sein und ausländische Virenscanner von den Computern in den B

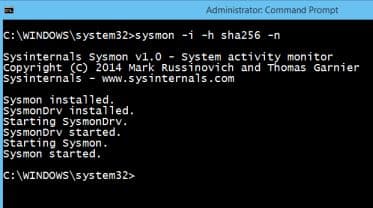

Sysmon protokolliert Dateiänderungen

Auf der Webseite Windows Sysinternals hat Microsoft nun ein neues kostenloses Tool vorgestellt und damit die beliebte Sysinternals-Werkzeugsammlung seit la...

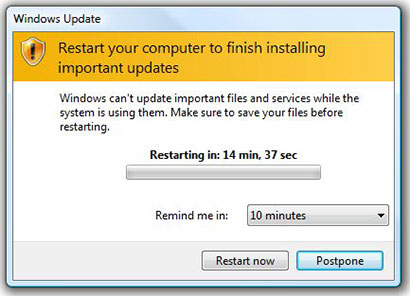

Warum sind Softwareupdates so wichtig?

Es ist sehr wichtig, dass Sie Ihre Anwendungen auf den Rechnern und Servern aktuell halten. Aktuelle Software trägt maßgeblich zur Verbesserung der IT-Sicherheit bei und hilft Ihnen wettbewerbsfähig z

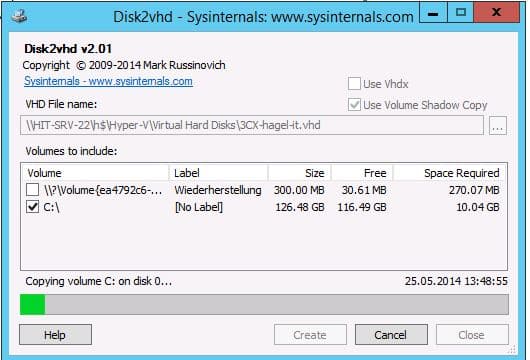

DISK2VHD Hyper-V die erstellte Maschine bootet nicht

DISK2VHD von Microsoft kann man nutzen um aus einer physikalischen Festplatte eine virtuelle zu machen, um diese dann anschließend in einem virtuellen Serv...

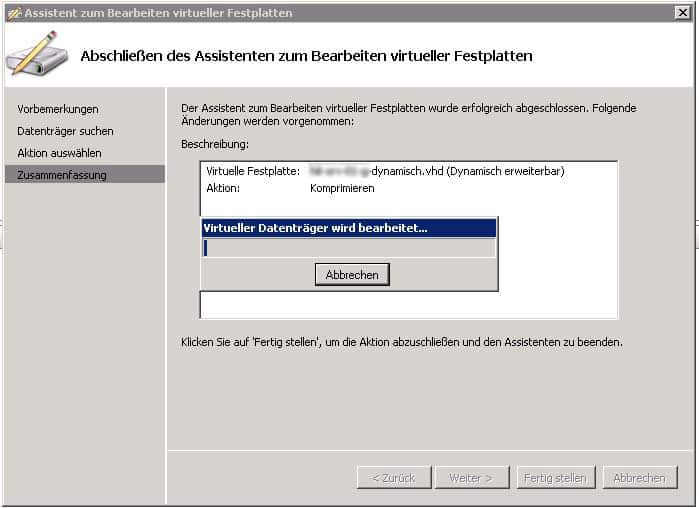

Hyper-V: virtuelle Festplatte mit fester Größe in dynamisch erweiterbare konvertieren

Bei einem Kunden haben wir folgendes Szenario vorgefunden: Server mit Windows Server 2008 R2 und Hyper-V installiert. Eine der virtuellen Maschinen hatte b...

Ihr persönlicher PC-Service und PC-Dienst im Großraum Hamburg

Wir sind unseren Kunden ein zuverlässiger und professioneller PC-Service aus Hamburg. Unsere Firma sitzt direkt im Zentrum von Hamburg, im Stadtteil Hamm. ...

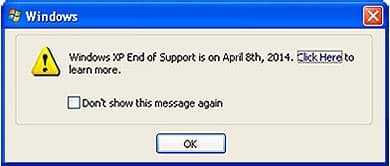

Upgrade von Windows XP – Ihre Möglichkeiten

Im April hat Microsoft einen großen Schritt nach vorne gewagt und offiziell das Ende von Windows XP besiegelt. Falls Sie noch Windows XP benutzen, wissen S...

Mobile Print – Drucken von unterwegs

Jetzt können Sie Ihr Handy oder Tablet sogar noch besser nutzen – Drucken, Scannen oder Faxen? Alles kein Problem mehr dank dem Mobile Print. Drucken oder Scannen Sie Ihre Dokumente schnell und proble

Office 365 von einem lokalen IT-Service-Anbieter

Durch den immer größer werdenden Bedarf an Mobilität, Agilität und einer besseren Verwaltbarkeit, setzen immer mehr SMB-Kunden auf die Vorteile von Cloud C...

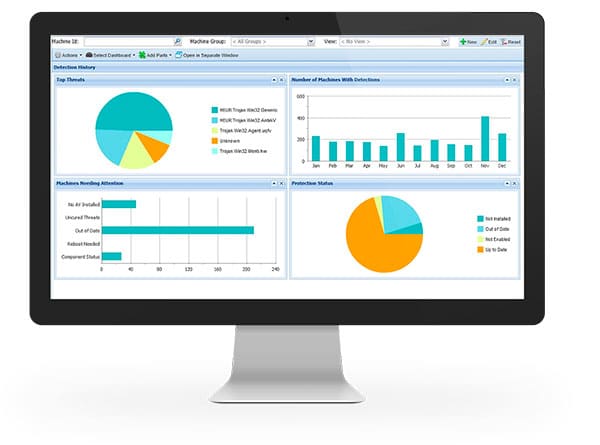

Was ist Kaseya? Die IT-Management-Lösung für Unternehmen

Kaseya ist einer der weltweit führenden Anbieter von IT-Managementsoftware.Die Kaseya Lösung ist die perfekte Lösung zur Automatisierung wiederkehrender IT...

Schulungen und Seminare zum Thema 3CX VoIP-Telefonanlagen

Wir bieten Ihnen gerne eine Schulung zum Thema 3CX. Diese Schulungen von uns werden immer konkret auf einen Kundenwunsch hin geplant und durchgeführt von u...

IP Telefone und 3CX

Obwohl man 3CX nur mit Softphones (am besten 3CXPhone) betreiben kann, ist es meist empfehlenswert, auch feste Telefone einzusetzen. Das Softphone ist kost...

Spyware, Viren, Malware

Eine zentrale Aufgabe von IT-Sicherheitslösungen ist es, Ihre Geräte frei von Schadsoftware zu halten.Wir haben hier einmal beschrieben, worin der Unterschied zwischen diesen drei Kategorien eigentlic

5 Gründe für die Virtualisierung von Servern

Der Bedarf an IT-Lösungen in Unternehmen steigt ständig. Um diese Nachfrage zu erfüllen, sollte man sich Gedanken über Virtualisierung machen.Für Geschäfts...

IT-Systeme für Anwaltskanzleien

Seit der Firmengründung betreuen wir viele Rechtsanwälte und Sozietäten. Uns fällt auf, dass gerade diese Kundengruppe sehr abhängig ist von moderner IT-Te...

Woran erkennt man ein gehacktes IT-Netzwerk?

Macht ihr Netzwerk in letzter Zeit komische Sachen? Vielleicht startet ein Computer plötzlich unerwartet neu? Oder ist das gesamte Netzwerk irgendwie langs...

Fortigate Firewall-Cluster und Hochverfügbarkeit

Einige Jahre bereits installieren wir vor allem Watchguard-Firewalls, wenn wir die Wahl haben. Aber in der letzten Zeit kamen doch vermehrt Kunden zu uns, ...

Was ist ein virtueller Desktop und wie funktioniert er?

Ein virtueller Desktop ist ein internet-basierter Hosted-Desktop-Service.Ihr Desktop-Betriebssystem und die Daten sind in einem Rechenzentrum gespeichert. ...