Wirklich privates Browsen mit Firefox Klar

Wie Firefox Klar (Focus) auf iOS und Android wirklich privates Browsen ermöglicht — und welche Alternativen für Windows, macOS und das Firmenhandy 2026 sinnvoll sind.

Was ist der Unterschied zwischen OneDrive, Sharepoint und Teams?

Der moderne IT-Arbeitsplatz entwickelt sich ständig weiter – Anscheinend wird jeden Tag ein neues Werkzeug oder eine neue Anwendung eingeführt, das sich au...

Snip&sketch das neue Snipping Tool

Der Vorgänger: Snipping Tool Die meisten kennen und lieben wahrscheinlich das Microsoft Tool Snipping Tool. Für die wenigen, die es vielleicht nicht kennen...

Server für kleine Unternehmen: NAS, klassischer Server oder Cloud?

Welcher Server passt zu Ihrem kleinen Unternehmen? Wir vergleichen NAS, klassische Server von Dell und HPE, erklären RAID, Redundanz und Virtualisierung — mit klaren Preisen aus der Hamburger Praxis.

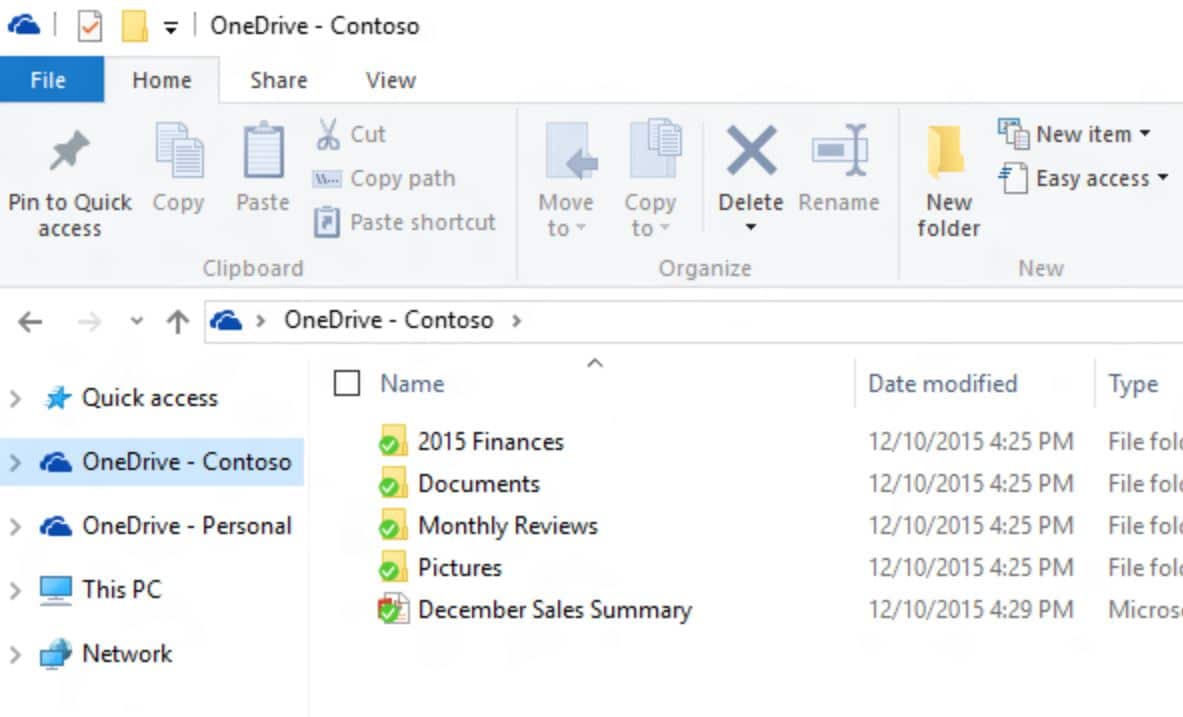

File Server in der Cloud mit OneDrive Dateien bei Bedarf

Viele stellen sich vor Anschaffung eines neuen File Server diese Frage: Kann man die Dateien auch einfach in der Cloud speichern? Und dann eben keinen neue...

Überdigitalisierung – Zukunft oder Gegenwart?

Schon beim Aufstehen schauen die meisten Menschen auf ein Display, weil der alte klassische Wecker mittlerweile ausgedient hat. Anschließend informieren Si...

Heise Online kostenpflichtig — heise+ Paywall 2026 & IT-Medien-Alternativen für KMU

Heise Online ist seit der heise+ Einführung teilweise kostenpflichtig. Wir erklären, was das Abo 2026 kostet, welche Inhalte frei bleiben und welche IT-Medien-Alternativen für KMU sinnvoll sind.

Was ist SaaS? Software-as-a-Service für KMU verständlich erklärt

SaaS ersetzt klassische Lizenzkäufe durch monatliche Abos. Wir zeigen Vorteile, Risiken, DSGVO-Punkte und wann sich der Wechsel rechnet — ohne Marketing-Hülle.

Computerspende Hamburg e.V.: So spenden Unternehmen alte IT richtig

Wer alte Firmen-IT entsorgt, lässt Wert liegen — und riskiert DSGVO-Bußgelder. So funktioniert die Spende an die Computerspende Hamburg e.V. richtig.

Reicht Microsoft Defender Antivirus für Unternehmen 2026?

Defender Free reicht für Privatnutzer — für Unternehmen brauchen Sie zentrales Management, EDR und Reporting. Wir zeigen die richtige Defender-Stufe für Ihren Betrieb.

IT-Dokumentation: Das stärkste Werkzeug Ihres IT-Dienstleisters

Eine gute IT-Dokumentation entscheidet, ob Ihr Dienstleister im Notfall in 5 Minuten oder 45 Minuten reagiert. Was rein muss, welche Tools taugen — und was NIS2 jetzt fordert.

IT-Systemhaus: Definition, Aufgaben & Hilfe bei der Auswahl (2026)

Was macht ein IT-Systemhaus eigentlich — und woran erkennen Sie einen Partner, der zu Ihrem Unternehmen passt? Ein Leitfaden aus 20 Jahren Hamburger Praxis mit Checkliste, Preisbenchmark und typischen Fehlern bei der Auswahl.

Praktikum im Rahmen der ZAW bei hagel-IT

Wir bei hagel-IT betreuen zurzeit einen Praktikanten bei seinem Pflicht-Praktikum von der Bundeswehr. Dieses ist im Rahmen der Ausbildung zum Feldwebel im ...

5 Features von Azure, die helfen Geld zu sparen

Wenn Sie eine Public Cloud wie Azure verwenden, sollten Sie nach Möglichkeiten suchen, Geld zu sparen, da Ihre Rechnung auf dem Verbrauch basiert.Wenn Sie ...

Fileserver oder SharePoint für Ihre Dateien? Der ehrliche Vergleich für KMU 2026

SharePoint statt Fileserver – funktioniert das wirklich? Direkter Vergleich der beiden Welten: Limits, Kosten, Migration und worauf Hamburger KMU achten müssen, bevor sie umstellen.

Der große Vorteil von Checklisten

Checklisten kennt eigentlich jeder. Sie tauchen in allen Bereichen des Lebens auf, ob auf der Arbeit oder im Privatleben und sind für viele gar nicht mehr ...

6 Grundlagen zur Verbesserung der IT-Sicherheit — der KMU-Leitfaden 2026

Sechs Grundlagen, die jeden Mittelständler vor 95 % der Cyber-Vorfälle schützen — pragmatisch, umsetzbar, BSI-konform.

Was ist ein IT-Systemhaus? Definition, Leistungen & Auswahl-Kriterien

Ein IT-Systemhaus plant, baut und betreibt die komplette IT von Unternehmen. Diese Definition reicht nicht mehr — seit 2020 hat sich das Berufsbild grundlegend verändert.

Verschlüsselung im geschäftlichen Alltag mit Gpg4win

Der Datenschutz gewinnt im Bereich der IT stetig weiter an Relevanz. Dies zeigt sich insbesondere an der im Mai 2016 in Kraft getretenen Datenschutz-Grundv...

Raspberry Pi

Ein Raspberry Pi ist im Grunde genommen nur ein Micro Computer im Scheckkarten-Format, welcher ursprünglich im Jahr 2012 für Schulen entwickelt wurde. Vort...

Wi-Fi Direct: Was ist das, wie einrichten, wo nutzen? (Business-Guide 2026)

Wi-Fi Direct verbindet zwei Geräte direkt per WLAN — ohne Router, ohne Access Point. Hier erfahren Sie, was die Technik leistet, wie Sie sie einrichten, wo sie sicher ist und wo nicht.

Remotedesktop oder Virtual Private Network: Was sollte man verwenden?

Eines der Hauptanliegen von Technologieexperten ist es heute, Anwender und Daten vor verschiedenen Cyber-Bedrohungen zu schützen. Und so wie es viele Dinge...

NAS-Laufwerk für Unternehmen: Vor- und Nachteile, Auswahl & Sicherheit 2026

Ein NAS löst Datenchaos im Mittelstand — oder wird selbst zum Problem, wenn Sicherheit und Backup fehlen. So wählen und betreiben Sie NAS-Systeme richtig.

Vorbereitung auf ein Bewerbungsgespräch beim IT-Dienstleister, 5 Tipps

Da die Technologie immer schnelllebiger wird und sich rascher als je zuvor entwickelt, erleben IT-Abteilungen enorme Veränderungen. Unternehmen sehen IT zu...

Verbindung zum Internet-Router prüfen und testen — Schritt-für-Schritt-Diagnose

Wenn der Router streikt, steht das Büro still. Diese Anleitung zeigt, wie Sie in 6 Schritten prüfen, ob Internet-Router, WLAN und Provider-Leitung wirklich funktionieren — inklusive Diagnose-Befehle, FRITZ!Box-Selbsttest und Backup-Strategie für KMU.

Zertifikats- und Urkundenvergabe für das Auslandspraktikum

Am 18.09.2017 fand in der Fachschule für Sozialpädagogik in der Wagnerstr. 60 in Hamburg die Zertifikats- und Urkundenvergabe für das Auslandspraktikum von...

Cloud für kleine Unternehmen: 3 Vorteile vom IT-Dienstleister 2026

Was bringt Cloud kleinen Unternehmen heute wirklich? Drei Vorteile, drei Risiken — und der ehrliche Plan, wann sich der Schritt lohnt.

Neuen Computer gekauft — was tun mit dem alten PC? 5 Optionen + Daten sicher löschen

Ein neuer Rechner ist da — und der alte PC steht im Weg. Fünf sinnvolle Optionen zwischen Verkauf, Spende und Recycling, plus die wichtigste Regel: Festplatte vorher sicher löschen.

Starface – Warteschlange mit Rückrufbitte mit cqueue

Wir möchten hier über unsere Erfahrungen mit der Starface-Warteschlange cqueue berichten. Bisher nutzten wir immer die Warteschlage iQueue“, die als Modul...

Wo liegen meine Daten bei Nutzung von Microsoft Office 365?

Office 365 wurde von Grund auf entwickelt, um Sicherheit auf Unternehmensniveau, Datenschutz und Compliance zu bieten. Office 365 Deutschland bietet Micros...