Inhalt in Kürze

- Damals 2023, heute 2026: Phishing hat sich von Massen-Spam zu KI-individualisierten Kampagnen entwickelt — perfekte Sprache, persönliche Ansprache, Live-Deepfakes.

- 80 Prozent der gemeldeten Cyberangriffe trafen 2025 laut BSI-Lagebericht KMU — automatisierte KI-Kampagnen ignorieren Größenklassen.

- Vier Trends 2026: AI-Phishing, Vishing (Voice-Phishing mit Stimm-Klon), Quishing (QR-Code-Phishing), AiTM (Session-Kapern trotz MFA).

- Phishing-resistente MFA (FIDO2/Passkeys) ist der wichtigste neue Schutz seit 2023 — klassische SMS reicht nicht mehr.

- Awareness-Schulungen mit Simulation senken Klickquoten messbar — der Mensch bleibt der wirksamste Filter, wenn er die Werkzeuge bekommt.

Im Jahr 2023 ging die Welt schon davon aus, Phishing sei das größte Cyber-Risiko für KMU. Der Befund war damals richtig — die Antwort heute lautet allerdings anders. 2026 hat sich die Bedrohungslage gedreht: KI generiert fehlerfreie Mails in Sekunden, klont Stimmen für gezielte Anrufe und liefert Live-Deepfakes im Videocall. Was 2023 noch als „futuristisch” galt, ist Tagesgeschäft.

Wir aktualisieren diesen Artikel deshalb komplett. Was sich seit 2023 verändert hat, was geblieben ist — und was Sie konkret tun, damit Ihr Unternehmen in Hamburg nicht zum nächsten Beispiel im BSI-Lagebericht wird.

Was 2023 ein Trend war — und 2026 Realität ist

Drei Entwicklungen, die 2023 noch als „kommend” galten, sind 2026 Standardrepertoire:

- KI-generierte Mails: 2023 noch grobe Übersetzungsfehler, 2026 fehlerfreies Deutsch im Stil Ihres Steuerberaters — inklusive korrekter Branchen-Begriffe und Bezug auf öffentlich zugängliche Inhalte (LinkedIn, Pressemitteilungen, Vorträge).

- Deepfake-Anrufe (Vishing): 2023 ein erster Beleg-Fall, 2026 laut CrowdStrike einer der am schnellsten wachsenden Angriffsvektoren. Stimm-Klone aus 30 Sekunden Audio-Material reichen.

- Adversary-in-the-Middle (AiTM): Phishing-Kits wie Evilginx kapern Anmeldesitzungen samt MFA-Token. 2023 ein Forschungsthema, 2026 ein Massenphänomen mit deutschen Zielen.

Die vier dominanten Phishing-Varianten 2026

- AI-Phishing per E-Mail: Personalisiert, fehlerfrei, hochskaliert. Hauptziele: gefälschte Microsoft-365-Logins, Lieferanten-Bankverbindung-Update, vermeintliche Rechnungen.

- Vishing (Voice-Phishing): Anruf mit KI-Stimmklon. Häufige Masche: „Geschäftsführer" weist Buchhaltung zu schneller Überweisung an. Schaden pro Vorfall: oft fünf- bis sechsstellig.

- Quishing (QR-Code-Phishing): QR-Code in Mail, Brief oder Plakat führt auf gefälschte Login-Seite. Mobil-Browser zeigen die Domain oft erst nach Tap — Erkennung deutlich erschwert.

- AiTM-Phishing: Anmeldeseite ist ein Reverse-Proxy. Sie loggen sich „bei Microsoft" ein, Token wird mitgestohlen, MFA hilft nichts. Phishing-resistente FIDO2/Passkeys verhindern das.

Klassische Schutzhinweise („Rechtschreibung prüfen", „auf falsche Anrede achten") sind nicht mehr zuverlässig. KI-Phishing ist sprachlich perfekt. Was bleibt, sind technische Indikatoren: Domain genau prüfen, Link-Ziele anschauen, ungewöhnliche Aufforderungen telefonisch verifizieren — und in der Buchhaltung das Vier-Augen-Prinzip.

Was sich seit 2023 NICHT verändert hat

Bei aller Dynamik: ein paar Konstanten gibt es. Sie sind 2026 wichtiger denn je.

- Awareness ist nie fertig. Eine einmalige Schulung verfliegt nach drei Wochen. Wer 2023 keine kontinuierliche Awareness aufgebaut hat, sollte das jetzt nachholen.

- Backups retten Ihnen den Hintern. Wenn Phishing zu Ransomware führt, ist das Backup die letzte Linie. Getestet, off-site, immutable — ohne diese drei Eigenschaften kein Backup.

- Das Vier-Augen-Prinzip kostet nichts und neutralisiert die meisten CEO-Fraud-Versuche. Auch 2023 schon — aber bis heute nicht überall umgesetzt.

Wir sehen es jede Woche: Backups, die seit Monaten nicht geprüft wurden. Alle denken, es läuft — bis der Ernstfall kommt und nichts wiederherstellbar ist. Deshalb testen wir Backups regelmäßig.

Wie Hamburger KMU sich 2026 pragmatisch schützen

Drei Ebenen, die zusammen funktionieren — keine ist optional:

1. Identität phishing-resistent machen

- FIDO2-Hardware-Token (z.B. YubiKey) für Geschäftsführung, Buchhaltung, IT-Admins

- Passkeys für alle Mitarbeitenden ausrollen (Microsoft Authenticator unterstützt das)

- SMS-MFA aus Authentifizierungs-Stack entfernen

- Conditional Access mit risikobasierter Anmeldung in Microsoft Entra ID

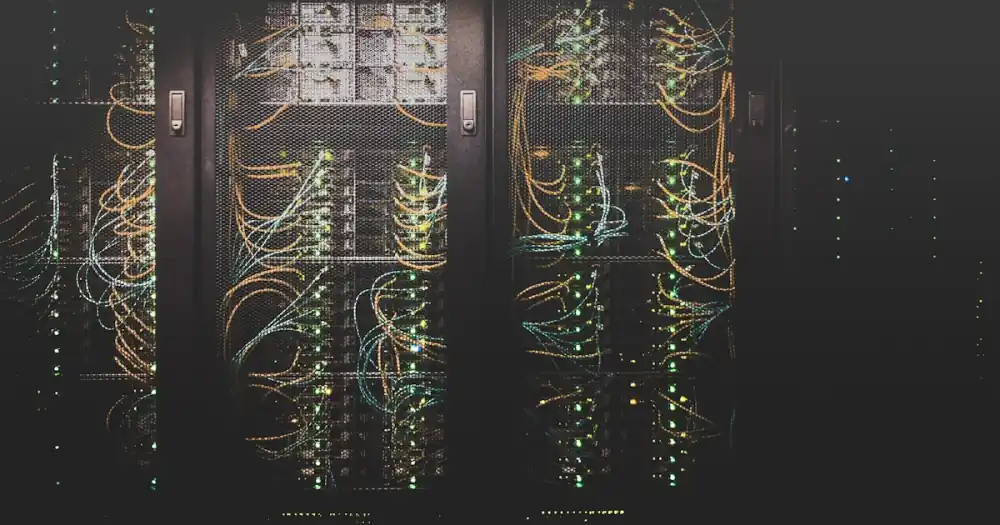

2. Technischen Schutz hochfahren

- Microsoft Defender for Office 365 Plan 2 (Safe Links, Safe Attachments, KI-basierte Phishing-Erkennung)

- Endpoint Detection (Defender for Endpoint, CrowdStrike, SentinelOne) — fängt ab, was durchrutscht

- DMARC, DKIM, SPF mit Reject-Policy — verhindert Domain-Spoofing

- Externe-Mail-Banner — sichtbarer Hinweis auf jede externe Mail

3. Mensch und Prozess

- Awareness-Plattform mit Phishing-Simulation (z.B. Securepoint Awareness Plus, KnowBe4, Hornetsecurity Security Awareness)

- Codewort für Notfallanweisungen per Telefon

- Vier-Augen-Prinzip ab Schwellenwert (z.B. 5.000 €) für Überweisungen

- „Phishing melden"-Knopf in Outlook plus klarer Meldeweg

Aus der Praxis: Vom Klick zur Verschlüsselung in 4 Stunden

Ein Hamburger Architekturbüro (12 Mitarbeitende, kein Kunde von uns — kam danach) klickte im Februar 2026 auf eine perfekt formulierte „Microsoft-Sicherheitswarnung”. AiTM-Kit. Token gestohlen. Vier Stunden später war ein Großteil der Projektdaten verschlüsselt, Backups teilweise mitverschlüsselt (waren auf einem Mapped Drive). Wiederherstellung: 11 Tage Stillstand, ca. 35.000 Euro Schaden plus reputationeller Folgeschäden.

Über Weihnachten wurde bei uns alles verschlüsselt. Nur weil ich jede Woche eine externe Festplatte mit nach Hause genommen habe, hatten wir noch eine brauchbare Sicherung. Das war pures Glück.

Glück sollte keine Sicherheitsstrategie sein. Die Maßnahmen oben hätten beide Fälle verhindert.

Was Sie jetzt konkret tun

Mehr Hintergrund: Phishing 2.0 — KI macht Phishing gefährlicher, Phishing erkennen & abwehren und IT-Sicherheit Trends 2026.

Den Komplettschutz auslagern? Cybersecurity Hamburg und Managed IT Services liefern den Rahmen — Awareness, MFA-Härtung, EDR und Backup-Tests aus einer Hand.

Wenn Sie heute nur drei Dinge umsetzen: 1.) FIDO2-Token für Geschäftsführung und Buchhaltung, 2.) Codewort für Notfallanweisungen per Telefon vereinbaren, 3.) Vier-Augen-Prinzip für Überweisungen ab 5.000 Euro. Diese drei Maßnahmen kosten zusammen unter 200 Euro — und neutralisieren die häufigsten CEO-Fraud-Angriffe.

Fazit: Aus „2023 in Acht nehmen” wurde „2026 zwingend handeln”

Phishing-Trends ändern sich, der Schutzansatz nicht: drei Ebenen, alle drei müssen funktionieren. Wer 2026 noch auf SMS-MFA und Anti-Spam-Filter aus 2023 vertraut, läuft sehenden Auges in den Schaden. Die gute Nachricht: Der Aufwand für ein modernes Schutzpaket liegt für ein 30-Personen-Unternehmen pro Jahr im niedrigen vierstelligen Bereich — und damit deutlich unter den Folgekosten eines erfolgreichen Angriffs.

Phishing-Schutz auf Stand 2026 bringen?

15 Minuten Erstgespräch. Wir prüfen MFA, E-Mail-Filter, Awareness und Backups — und sagen Ihnen, was Priorität hat.

Termin buchen →