Inhalt in Kürze

- Datensicherheit ist der technische und organisatorische Schutz aller Unternehmensdaten vor Verlust, Diebstahl, Manipulation und Ausfall — unabhängig davon, ob es sich um personenbezogene Daten handelt oder nicht.

- Datenschutz ≠ Datensicherheit: Datenschutz schützt Personen (DSGVO, BDSG), Datensicherheit schützt Daten technisch. Ohne Datensicherheit ist Datenschutz nicht umsetzbar — Artikel 32 DSGVO macht das zur Pflicht.

- Drei Schutzziele (CIA-Triade): Vertraulichkeit, Integrität, Verfügbarkeit — jede Maßnahme lässt sich einem dieser Ziele zuordnen.

- Seit NIS-2 (Oktober 2024) haftet die Geschäftsleitung persönlich für unzureichende Datensicherheit — betroffen sind rund 30.000 Unternehmen in Deutschland ab ca. 50 Mitarbeitern oder 10 Mio. € Umsatz.

- Kosten für KMU: Ab 50–120 € pro Arbeitsplatz/Monat im Managed-IT-Modell. Ein Ransomware-Schaden im Mittelstand liegt laut Bitkom 2025 im Schnitt bei 266.000 € — die Rechnung ist eindeutig.

Datensicherheit war lange ein Thema für die IT-Abteilung. Heute ist sie Chefsache — mit persönlicher Haftung, Meldepflichten an Aufsichtsbehörden und Versicherern, die ohne nachweisbare Grundschutzmaßnahmen nicht mehr zahlen. Wer als Geschäftsführer eines mittelständischen Unternehmens die Grundlagen nicht kennt, trifft Entscheidungen blind.

Dieser Leitfaden klärt die wichtigsten Fragen: Was ist Datensicherheit genau, wie grenzt sie sich vom Datenschutz ab, was fordern DSGVO und NIS-2 konkret, welche Maßnahmen sind Pflicht — und was kostet das im Mittelstand.

Was ist Datensicherheit? — Definition

Datensicherheit bezeichnet die Gesamtheit aller technischen und organisatorischen Maßnahmen, die ein Unternehmen ergreift, um seine Daten vor Verlust, unbefugtem Zugriff, Manipulation und Ausfall zu schützen. Sie umfasst den kompletten Lebenszyklus der Daten — von der Erhebung über die Speicherung und Verarbeitung bis zur Archivierung oder Löschung.

Der Begriff wird oft synonym mit „IT-Sicherheit” oder „Informationssicherheit” verwendet. In der Fachsprache gibt es aber klare Abgrenzungen:

- Datensicherheit: Schutz der Daten selbst — egal in welcher Form (digital, auf Papier, auf Band).

- IT-Sicherheit: Schutz der IT-Systeme, auf denen Daten verarbeitet werden.

- Informationssicherheit: Übergeordneter Begriff, der beides umfasst plus Prozesse und Organisation.

In der täglichen Praxis ist die Abgrenzung weniger wichtig als die Frage: Welche Daten sind für Ihr Unternehmen überlebenswichtig — und was passiert, wenn sie morgen weg sind, kopiert wurden oder unbemerkt manipuliert werden? Das Bundesamt für Sicherheit in der Informationstechnik (BSI) beschreibt Datensicherheit für KMU genau in diesem Sinn: als Grundlage der Geschäftsfähigkeit.

Datensicherheit vs. Datenschutz — der Unterschied

Kaum ein Begriffspaar wird so oft verwechselt. Die beiden Begriffe hängen zusammen — sind aber nicht dasselbe. Kurzformel: Datenschutz schützt Menschen, Datensicherheit schützt Daten.

| Kriterium | Datenschutz | Datensicherheit |

|---|---|---|

| Was wird geschützt? | Personen und ihre Grundrechte | Daten aller Art (technisch/organisatorisch) |

| Welche Daten? | Nur personenbezogene Daten | Alle Daten — Personen, Geschäfte, Maschinen |

| Rechtliche Basis | DSGVO, BDSG, TTDSG | ISO 27001, BSI-Grundschutz, Art. 32 DSGVO |

| Ziel | Selbstbestimmung über eigene Daten | Verfügbarkeit, Integrität, Vertraulichkeit |

| Verantwortung | Fachbereich + DSB | IT-Leitung + Geschäftsführung |

| Typische Maßnahmen | Einwilligungen, AV-Verträge, Löschkonzept | Firewall, Backup, MFA, Verschlüsselung |

| Typisches Ergebnis | DSGVO-konformer Prozess | Technisch abgesicherte IT |

Datenschutz und Datensicherheit haben eine große Schnittmenge: Artikel 32 DSGVO verpflichtet Unternehmen ausdrücklich zu technischen und organisatorischen Maßnahmen, um ein angemessenes Schutzniveau sicherzustellen. Wer keine Datensicherheit umsetzt, verletzt automatisch den Datenschutz — auch wenn er alle Einwilligungen eingeholt hat. Der DSGVO-Artikel 32 auf eRecht24 listet die genauen Anforderungen.

Praktische Konsequenz: Wenn Ihr Datenschutzbeauftragter ein Löschkonzept erstellt und die IT gleichzeitig kein sauberes Backup hat, bringt das eine nichts ohne das andere. Beide Themen gehören auf denselben Tisch.

Die drei Schutzziele — die CIA-Triade

Jede Datensicherheits-Maßnahme lässt sich einem von drei Schutzzielen zuordnen. Diese Trias (englisch „CIA-Triad”) ist das Fundament jeder Sicherheitsarchitektur — vom Weltkonzern bis zum Hamburger Handwerksbetrieb.

| Schutzziel | Fachbegriff | Praxisfrage | Typische Maßnahmen |

|---|---|---|---|

| Vertraulichkeit | Confidentiality | Wer darf was sehen? | Rollen-Rechte-Konzept, MFA, Verschlüsselung, VPN |

| Integrität | Integrity | Wurde etwas verändert? | Hash-Prüfsummen, revisionssichere Archivierung, digitale Signatur |

| Verfügbarkeit | Availability | Kann ich jetzt arbeiten? | Backup, Redundanz, Notstromversorgung, Disaster Recovery |

Moderne Sicherheitsmodelle ergänzen häufig zwei weitere Ziele: Authentizität (Ist der Absender wirklich der, der er zu sein behauptet?) und Nichtabstreitbarkeit (Kann der Absender später leugnen, dass er gehandelt hat?). Diese beiden sind vor allem bei E-Mail-Kommunikation, digitalen Verträgen und revisionssicherer Buchhaltung relevant.

In der Praxis sehen wir in Audits oft eine Schieflage: Unternehmen investieren viel in Vertraulichkeit (Firewalls, Passwörter) — vernachlässigen aber die Verfügbarkeit (funktionierendes Backup) und die Integrität (Nachweis, dass Daten nicht unbemerkt verändert wurden). Ein sauberes Sicherheitskonzept bedient alle drei Ziele.

Rechtliche Grundlagen — DSGVO, BDSG, NIS-2

Drei Rahmenwerke bestimmen 2026, was von Ihnen verlangt wird:

DSGVO (EU-Datenschutz-Grundverordnung) — verpflichtet alle Unternehmen, die personenbezogene Daten verarbeiten, zu technisch-organisatorischen Maßnahmen (Art. 32). Verstöße werden mit bis zu 20 Mio. € oder 4 % des weltweiten Jahresumsatzes geahndet. Die IHK München bietet einen guten Überblick über die konkreten TOM-Anforderungen.

BDSG (Bundesdatenschutzgesetz) — konkretisiert die DSGVO für Deutschland, regelt Pflichten zum Datenschutzbeauftragten (ab 20 Mitarbeitern, die regelmäßig mit personenbezogenen Daten arbeiten) und enthält spezielle Regelungen für Beschäftigten- und Videoüberwachungsdaten.

NIS-2-Richtlinie — seit Oktober 2024 in deutsches Recht überführt. Rund 30.000 deutsche Unternehmen fallen unter die erweiterten Pflichten: Risikomanagement, Meldepflicht bei Vorfällen (24 h / 72 h / 1 Monat), Lieferketten-Sicherheit — und vor allem die persönliche Haftung der Geschäftsleitung. Details finden Sie in unserem Leitfaden NIS-2-Beratung in Hamburg.

Dazu kommen branchenspezifische Vorgaben: TISAX für die Automobilindustrie, KRITIS-Verordnung für kritische Infrastrukturen, Bankaufsichtliche Anforderungen an die IT (BAIT) für Finanzdienstleister, IT-Sicherheitsgesetz 2.0 für Energieversorger. Wer sich unsicher ist, welche Regeln für ihn gelten, bekommt in unserer Compliance-Beratung eine saubere Gap-Analyse.

Unsere Cybersicherheits-Checkliste für KMU — 20 konkrete Punkte (MFA, Backup, Patch-Management, Awareness), die jedes Unternehmen in Hamburg und Norddeutschland sofort umsetzen kann. Deckt die wichtigsten NIS-2- und DSGVO-Anforderungen ab. Direkter PDF-Download, keine Registrierung.

Wir starten jede Zusammenarbeit mit einer Cyber-Risikoanalyse gemeinsam mit der Geschäftsführung. Nicht um Angst zu machen, sondern um ehrlich zu sehen, wo Sie stehen — und was als Erstes passieren muss. Datensicherheit ohne klare Priorisierung ist teuer und wirkungslos.

Bedrohungslage 2026 — was Daten konkret gefährdet

Die Angriffslage hat sich in den letzten Jahren fundamental verändert. Wer heute noch glaubt, ein KMU sei „zu klein” für Hacker, hat die letzten 36 Monate verpasst. Angegriffen wird nicht zielgerichtet — sondern automatisiert, breitflächig und rund um die Uhr.

Die vier wichtigsten Bedrohungs-Kategorien für KMU:

- Ransomware — Verschlüsselung aller Daten mit Lösegeldforderung. Beliebtester Angriffsvektor: ungepatchte Systeme und fehlende MFA. Das BSI dokumentiert wöchentlich neue Varianten.

- Phishing & Social Engineering — gefälschte E-Mails, CEO-Fraud, Deepfake-Voice-Calls. KI-generierte Angriffe sind 2025/26 nicht mehr an Rechtschreibfehlern erkennbar.

- Datenabfluss durch Innentäter — ehemalige Mitarbeiter, die Zugänge behalten, oder externe Dienstleister ohne saubere Berechtigungen.

- Supply-Chain-Angriffe — der Angriff trifft Ihren Software-Lieferanten, und Sie werden über das Update kompromittiert. Die Solarwinds- und MOVEit-Angriffe sind Lehrbuch-Fälle.

Eine seriöse Cyberversicherung für KMU verlangt 2026 den Nachweis von MFA, Patch-Management, Backup und dokumentierter IT-Sicherheit — ohne diese Bausteine zahlt niemand mehr.

Die wichtigsten Maßnahmen für KMU — 7 Bausteine

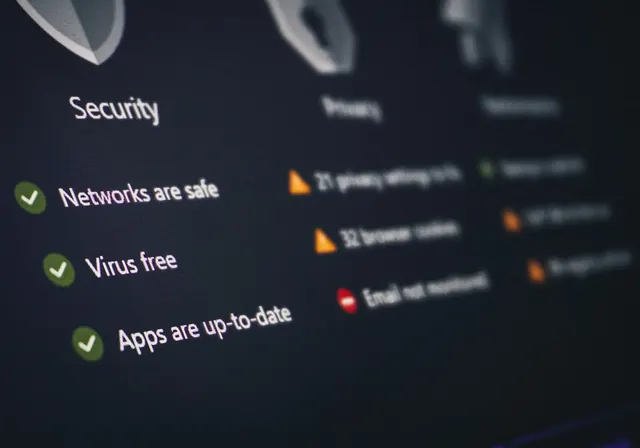

Datensicherheit im Mittelstand hat keine Raketentechnik. Es gibt einen Grundschutz, der in 80 % der Unternehmen die große Mehrheit der Angriffe abwehrt. Diese sieben Bausteine gehören heute zum Minimum:

1. Zugangskontrolle mit MFA

Jeder produktive Zugang zu Unternehmensdaten — E-Mail, VPN, Cloud, ERP — braucht Multi-Faktor-Authentifizierung. Passwort plus zweiter Faktor (App, Token, Passkey). Das ist der einzelne wirksamste Schutz gegen Ransomware: Selbst wenn Zugangsdaten gestohlen werden, kommt der Angreifer ohne den zweiten Faktor nicht rein.

2. Verschlüsselung — at-rest und in-transit

Festplatten der Laptops mit BitLocker (Windows) oder FileVault (Mac). E-Mail-Anhänge mit sensiblen Daten verschlüsselt. Übertragungswege nur über TLS 1.3. Backups ebenfalls verschlüsselt — sonst ist der Dieb der Sicherungsbänder plötzlich Ihr größtes Problem.

3. Moderne Firewall mit Intrusion Prevention

Die Firewall aus 2018 erkennt 2026 fast nichts mehr. Moderne Geräte (z. B. WatchGuard, Sophos, Fortinet) kombinieren klassisches Packet Filtering mit IPS, URL-Filter, DNS-Schutz und Cloud-Sandboxing. Unsere Managed-Firewall-Lösung erneuert die Firmware automatisch — der häufigste Einfallsweg ist genau das: eine ungepatchte Firewall-Firmware.

4. Endpoint-Detection & Response (EDR)

Klassische Virenscanner suchen nach Signaturen, die sie schon kennen. EDR beobachtet das Verhalten auf dem Endgerät und schlägt Alarm, wenn ein Prozess sich merkwürdig verhält — auch bei unbekannter Malware. Für den Mittelstand gibt es EDR bereits ab ca. 5 €/Endpoint/Monat.

5. Backup nach der 3-2-1-Regel (besser: 3-2-1-1-0)

3 Kopien, 2 verschiedene Medien, 1 Kopie außer Haus. Moderne Best Practice: zusätzlich 1 unveränderbare (immutable) Kopie und 0 Fehler beim monatlichen Restore-Test. Details dazu finden Sie auf unserer Seite zu Backup & Recovery.

6. Strukturiertes Patch-Management

Kritische Patches binnen 48 Stunden, normale Sicherheits-Patches binnen 7–14 Tagen — zentral gesteuert, dokumentiert. Nicht: „Mitarbeiter klickt später erinnern”. Patch-Management ist in jedem Managed-IT-Vertrag enthalten.

7. Awareness-Schulungen

Die technisch beste Absicherung hilft nichts, wenn der Buchhalter auf den Phishing-Link klickt. 1–2 Stunden Awareness-Training pro Mitarbeiter und Jahr, dazu simulierte Phishing-Kampagnen. Kostet pro Kopf ca. 25–50 € im Jahr — und halbiert laut Studien die Klickrate auf Phishing-Mails.

Diese sieben Bausteine gehören bei uns zum Cybersecurity-Service und sind im Managed-IT-Festpreis enthalten — keine Überraschungsrechnungen, keine Beratertage.

Datensicherheit in der Cloud — das Modell der geteilten Verantwortung

Mit Microsoft 365, Google Workspace oder AWS hat sich ein Missverständnis verbreitet: „Microsoft macht doch Security, da muss ich nichts mehr tun.” Falsch. Alle großen Cloud-Anbieter arbeiten nach dem Shared-Responsibility-Modell.

| Verantwortung | Cloud-Anbieter | Kunde (Sie) |

|---|---|---|

| Physische Infrastruktur | Rechenzentren, Hardware, Netzwerk | — |

| Plattform-Sicherheit | Hypervisor, Storage, Authentifizierungsdienste | — |

| Identitäten & Zugriffe | Stellt die Werkzeuge bereit | Konfiguriert und verwaltet |

| Daten-Klassifizierung | — | Vollständig Ihre Verantwortung |

| Geräte (Endpoints) | — | Vollständig Ihre Verantwortung |

| Backup der Cloud-Daten | Nur begrenzt (meist 30–90 Tage) | Meist separat nötig |

Das bedeutet konkret: M365-Daten — E-Mails, OneDrive, SharePoint, Teams — liegen bei Microsoft zwar technisch hochverfügbar, aber nicht revisionssicher gesichert. Wenn ein Mitarbeiter aus Versehen oder ein Angreifer gezielt E-Mails löscht, sind sie nach 30 Tagen endgültig weg. Für wirklich sichere Backups braucht es ein M365-Drittanbieter-Backup (z. B. Veeam, AvePoint, SkyKick).

Aus der Praxis — 3 Fälle aus dem Hamburger Mittelstand

Anonymisiert, aber real — diese drei Muster sehen wir immer wieder:

Fall 1 — Steuerberater in Eimsbüttel, 18 Mitarbeiter: Wochenende, CEO-Fraud. Angreifer hatten über eine Phishing-Mail Zugang zum E-Mail-Postfach des Inhabers — zwei Wochen lang unbemerkt, weil keine MFA aktiv war. Am Freitagabend eine gefälschte Zahlungsanweisung an die Buchhaltung: 87.000 € in eine Offshore-Bank. Die Lehre: MFA ist kein Komfort-Feature, sondern Grundschutz.

Fall 2 — Handelsunternehmen in Billstedt, 45 Mitarbeiter: Ransomware über veralteten VPN-Client. Alle Dateien verschlüsselt, Backup-Server ebenfalls — weil er im selben Netz lag, nicht air-gapped. 11 Tage Stillstand, 190.000 € Wiederherstellungskosten plus Umsatzausfall. Nach dem Vorfall: neues Backup-Konzept mit Immutable-Kopie, komplettes Hardening.

Fall 3 — Architekturbüro in der HafenCity, 12 Mitarbeiter: Ein ausgeschiedener Architekt hatte noch Zugang zum Cloud-Speicher — drei Monate nach Austritt. Er zog 240 Projektzeichnungen ab und ging zur Konkurrenz. Schaden: nicht primär finanziell, sondern Wettbewerbsnachteil. Ursache: kein Offboarding-Prozess. Heute haben alle drei Unternehmen ein automatisiertes Managed Workplace-Onboarding mit Intune — der Zugang wird binnen Stunden entzogen, wenn der Mitarbeiter geht.

Technische Umsetzung — was in der Praxis funktioniert

Die Theorie ist das eine, die Umsetzung im laufenden Betrieb eines Mittelständlers das andere. Was sich bei unseren 150+ Kunden in Hamburg und Norddeutschland bewährt:

Zero-Trust-Architektur — Die alte Logik „im Firmennetz ist alles sicher” funktioniert seit Homeoffice nicht mehr. Moderner Ansatz: Jeder Zugriff wird geprüft, unabhängig vom Standort. Conditional Access in Entra ID (ehemals Azure AD) macht das für M365-Umgebungen ohne Zusatzkosten möglich.

Backup-Strategie 3-2-1-1-0 — 3 Kopien, 2 Medien, 1 extern, 1 unveränderbar, 0 Fehler im Restore-Test. Die letzte „0” ist der wichtigste Teil und der, der am häufigsten fehlt.

Monatliche Schwachstellen-Scans — automatisiert, nicht einmal im Jahr. Tools wie Qualys, Tenable Nessus oder die Microsoft Defender Vulnerability Management scannen Server und Clients, priorisieren nach CVSS-Score.

Disaster-Recovery-Plan — schriftlich, getestet, offline verfügbar. Wer erst am Schadenstag googelt, wie Incident Response funktioniert, hat schon verloren. Unsere Anleitung dazu: Disaster-Recovery-Plan für Unternehmen.

Drei Monate lang konnten wir nicht arbeiten. Alles verschlüsselt — jedes Dokument, jede E-Mail, jede Rechnung. Seitdem weiß ich: IT-Sicherheit ist kein Luxus, sondern Überlebensfrage.

Kosten von Datensicherheit im Mittelstand

Die häufigste Frage im Erstgespräch: „Was kostet das alles?” — hier eine ehrliche Richtgröße für KMU mit 20–50 Arbeitsplätzen:

| Paket | Enthalten | Preisrahmen | Geeignet für |

|---|---|---|---|

| Basic — Grundschutz | Firewall managed, Endpoint Protection, Backup, Patch-Management, MFA, Awareness Basics | ca. 50–70 € / AP / Monat | Kleinere KMU bis 30 AP ohne besondere Compliance-Pflichten |

| Standard — Plus EDR & M365-Backup | Basic + EDR, M365-Drittanbieter-Backup, erweitertes Monitoring, SIEM-Light, vierteljährliche Reviews | ca. 80–100 € / AP / Monat | KMU mit 20–100 AP, erste NIS-2-Stufen, Cyberversicherung |

| Premium — NIS-2-ready | Standard + SOC 24/7, Vulnerability Management, Penetrationstests, ISMS-Unterstützung, Incident-Response-Retainer | ca. 110–140 € / AP / Monat | Mittelstand ab 50 AP mit NIS-2-Pflicht, KRITIS-Umfeld, TISAX |

Einmalkosten (nicht im monatlichen Preis enthalten):

- NIS-2-Readiness-Assessment: 3.900–7.500 €

- Penetrationstest (Infrastruktur + Web): 5.000–18.000 €

- Datenschutz-Folgenabschätzung (DSFA): 2.500–6.000 €

- Awareness-Training mit Phishing-Simulation: 1.500–4.000 €/Jahr

Vergleichsrechnung: 40 Arbeitsplätze × 80 €/Monat = 38.400 € pro Jahr für Standard-Security. Ein einziger Ransomware-Vorfall im Mittelstand kostet laut Bitkom-Studie 2025 im Schnitt 266.000 € — und die Versicherung zahlt ohne Grundschutz nicht. Die Amortisation ist mathematisch.

Notfall — was tun bei einem Datenvorfall?

Wenn der Ernstfall eintritt, zählt jede Stunde. Diese sieben Schritte sollten schriftlich festgehalten und im Notfall-Ordner offline verfügbar sein:

- Betroffene Systeme sofort isolieren: Netzwerkkabel ziehen, WLAN trennen. Nicht herunterfahren — forensische Spuren gehen sonst verloren. Stromversorgung auf keinen Fall ziehen.

- Geschäftsführung und DSB informieren: Bei personenbezogenen Daten zählt die DSGVO-72-Stunden-Frist ab Kenntnisnahme — nicht erst ab Meldung.

- IT-Dienstleister und ggf. Forensiker einschalten: Professionelle Incident-Response spart bei größeren Vorfällen Tage und oft sechsstellige Beträge.

- Versicherung kontaktieren: Cyber-Policen haben meist 24-Stunden-Meldefristen. Wer zu spät meldet, verliert den Anspruch.

- Meldung an Aufsichtsbehörde: Bei DSGVO-Relevanz binnen 72 Stunden an den Hamburgischen Beauftragten für Datenschutz (oder Ihre Landesbehörde). Bei NIS-2-Pflicht zusätzlich an das BSI (Frühwarnung 24 h, Meldung 72 h, Bericht 1 Monat).

- Betroffene informieren: Wenn personenbezogene Daten abgeflossen sind, müssen die Betroffenen informiert werden — Form und Wortlaut lieber mit DSB abstimmen, um keine Zusatzrisiken zu schaffen.

- Wiederherstellen aus sauberem Backup: Nie in die kompromittierte Umgebung zurücksichern. Neu-Aufsetzen ist oft schneller und sicherer als Desinfizieren.

Lösegeld zahlen ohne Fachberatung. Erstens gibt es in vielen Fällen keinen funktionierenden Decryptor zurück. Zweitens sind Zahlungen an sanktionierte Gruppen strafbar (OFAC-Listen, EU-Sanktionen). Drittens werden Sie zum Wiederholungsziel. Jede Zahlung nur nach Rücksprache mit Anwalt, Versicherung und Forensiker.

Typische Fehler in der Praxis

Bei unseren Onboarding-Audits finden wir immer wieder dieselben sieben Muster:

- Ein Passwort für alles — Admin-Konten ohne MFA, Domänen-Admin für Alltags-Arbeit genutzt.

- Backup-Server im selben Netz — Ransomware verschlüsselt ihn mit. Ohne Air-Gap oder Immutable-Storage nicht brauchbar.

- Keine Dokumentation — Systeme, von denen niemand mehr weiß, wer sie wann eingerichtet hat.

- End-of-Life-Software — Windows Server 2012, alte Exchange-Versionen, Software von Herstellern, die es nicht mehr gibt.

- Persönliche Geräte im Firmennetz (Shadow-IT) — private Handys mit geschäftlichen E-Mails, ohne MDM.

- Fehlendes Offboarding — Zugänge bleiben Monate nach Austritt aktiv.

- „Wir sind zu klein”-Irrtum — KMU sind seit 3 Jahren das beliebteste Ziel, nicht Konzerne. Der ROI ist für Angreifer besser.

Jeder dieser Fehler ist ein konkreter Hebel — und jeder lässt sich mit überschaubarem Aufwand beheben.

Checkliste: Datensicherheits-Audit in 10 Minuten

Prüfen Sie Ihr Unternehmen in zehn Minuten. Wenn Sie auch nur eine Frage nicht klar mit Ja beantworten können, haben Sie ein Risiko:

- MFA überall. Ist Multi-Faktor-Authentifizierung für alle produktiven Zugänge (E-Mail, VPN, Cloud, ERP) Pflicht — auch für die Geschäftsführung?

- Patch-Status bekannt. Können Sie auf Knopfdruck sehen, wie viel Prozent Ihrer Systeme aktuell gepatcht sind?

- Backup getestet. Wann wurde zuletzt ein echter Restore durchgespielt — nicht nur „Backup wurde erstellt"-Status?

- Immutable-Kopie. Gibt es eine unveränderbare oder offline gelagerte Backup-Kopie, die Ransomware nicht mitverschlüsseln kann?

- EDR auf allen Clients. Läuft auf jedem Laptop und Server eine moderne Endpoint-Detection-Lösung — oder nur Windows Defender in der Grundversion?

- Offboarding-Prozess. Ist dokumentiert, was passiert, wenn ein Mitarbeiter das Unternehmen verlässt? Werden Zugänge binnen Stunden entzogen?

- Awareness-Training. Haben Ihre Mitarbeiter im letzten Jahr mindestens ein Security-Training gemacht?

- Notfall-Plan. Gibt es einen schriftlichen Incident-Response-Plan — offline verfügbar, nicht nur im verschlüsselten Fileserver?

- DSB und IT im Dialog. Reden Datenschutzbeauftragter und IT-Leitung mindestens quartalsweise über gemeinsame Themen?

- Cyber-Versicherung. Erfüllen Sie die Obliegenheiten Ihrer Police (MFA, Patches, Backup)?

Was Sie heute tun können

Drei konkrete Schritte für diese Woche:

- MFA-Check: Fragen Sie Ihren IT-Verantwortlichen, ob MFA für alle Geschäftsführungs- und Admin-Konten aktiv ist. Wenn nicht — noch heute aktivieren. Dauer: 30 Minuten. Wirkung: riesig.

- Backup-Restore: Lassen Sie einen echten Wiederherstellungstest durchführen. Nicht „Backup wurde erfolgreich erstellt”, sondern: Datei aus Backup wiederhergestellt und geöffnet. Falls das länger als 2 Stunden dauert, haben Sie ein Problem.

- NIS-2-Schnellcheck: Wenn Sie über 50 Mitarbeiter oder 10 Mio. € Umsatz haben, prüfen Sie innerhalb von 15 Minuten, ob Sie betroffen sind — und mit welchem Zeithorizont die Anforderungen auf Sie zukommen.

Ihr nächster Schritt

Wenn Sie unsicher sind, wo Ihr Unternehmen beim Thema Datensicherheit steht — wir schauen das in 15 Minuten gemeinsam mit Ihnen an. Ohne Vertriebsdruck, ohne Pflicht zu irgendwas. Sie bekommen eine ehrliche Einschätzung: Was ist dringend, was kann warten, was ist vielleicht schon erledigt. Von Geschäftsführer zu Geschäftsführer.

Als Managed-IT-Partner für den Mittelstand in Hamburg und Norddeutschland betreuen wir über 150 Unternehmen — vom Handwerksbetrieb in Norderstedt bis zum Industrieunternehmen in Bremen. Bei allen läuft Datensicherheit automatisiert im Hintergrund, dokumentiert, NIS-2-konform. Festpreis pro Arbeitsplatz, keine Überraschungen.

15 Minuten Klarheit zu Ihrer Datensicherheit.

Kostenlos. Ohne Vertriebsdruck. Ehrliche Einschätzung von Geschäftsführer zu Geschäftsführer.

Erstgespräch buchen →Weiterführende Quellen: