Inhalt in Kürze

- 80 % der Ransomware-Angriffe in Deutschland treffen KMU — laut BSI-Lagebericht 2025 bleibt die Bedrohungslage angespannt.

- Zwei-Faktor-Authentifizierung ist der Schutz Nummer eins und kostet nichts. Trotzdem fehlt sie bei vielen Unternehmen.

- Passkeys ersetzen zunehmend klassische Passwörter und machen Phishing praktisch wirkungslos.

- Jedes Unternehmen kann mit einfachen Maßnahmen 95 % der Standardangriffe abwehren.

Ein Klick auf den falschen E-Mail-Anhang. Mehr braucht es nicht.

Drei Monate Arbeit verschlüsselt. Rechnungen weg. Kundendaten weg. Und auf dem Bildschirm steht: „Zahlen Sie 50.000 Euro in Bitcoin.”

Das ist keine Horrorgeschichte. Das passiert in Deutschland jede Woche — vor allem bei kleinen und mittleren Unternehmen.

Die Bedrohungslage 2025/2026: Was die Zahlen sagen

Der BSI-Lagebericht 2025 zeichnet ein klares Bild: Die IT-Sicherheitslage in Deutschland bleibt auf angespanntem Niveau. Täglich werden durchschnittlich 119 neue Schwachstellen in IT-Systemen bekannt — ein Anstieg von 24 % gegenüber dem Vorjahr.

Besonders alarmierend: Laut BSI richteten sich rund 80 % der Attacken gegen kleine und mittelgroße Unternehmen. Nicht weil KMU besonders wertvolle Daten haben — sondern weil sie oft am schlechtesten geschützt sind.

Malware verstehen: Welche Schadsoftware gibt es?

Malware ist der Sammelbegriff für alle Schadprogramme. Die wichtigsten Arten:

| Typ | Was es macht | Gefahr für KMU |

|---|---|---|

| Virus | Verbreitet sich über Dateien, manipuliert Systeme | Mittel — klassische Viren sind seltener geworden |

| Trojaner | Tarnt sich als nützliche Software, öffnet Hintertüren | Hoch — häufigster Einstiegspunkt für Angreifer |

| Ransomware | Verschlüsselt Daten, fordert Lösegeld | Sehr hoch — existenzbedrohend für KMU |

| Phishing | Täuscht vertrauenswürdige Absender vor, stiehlt Zugangsdaten | Sehr hoch — 90 % aller Angriffe starten mit Phishing |

| Spyware | Spioniert Tastatureingaben und Bildschirminhalt aus | Hoch — bleibt oft monatelang unentdeckt |

Moderne Ransomware wird nicht sofort aktiv. Sie schlummert oft wochenlang in Ihrem System und infiziert dabei auch Ihre Backups. Wenn Sie dann das Backup von letzter Woche zurückspielen, ist der Schädling dort schon drin.

Ob Sie 5 oder 500 Mitarbeiter haben — einem KI-gesteuerten Massenangriff ist das völlig egal. Die verschlüsseln Sie automatisiert, einfach weil sie können. Deshalb braucht heute jedes Unternehmen einen Grundschutz.

Cyberkriminelle und ihre Vorgehensweisen

Cyberkriminelle arbeiten heute wie Unternehmen — mit Arbeitsteilung, Support-Desks und Umsatzzielen. So sieht ein typischer Angriff auf ein KMU aus:

- Aufklärung: Der Angreifer sammelt Informationen über Ihr Unternehmen — E-Mail-Adressen, genutzte Software, Social-Media-Profile von Mitarbeitern.

- Einstieg: Eine Phishing-Mail, die wie eine Nachricht von Microsoft, DHL oder Ihrem Steuerberater aussieht. Ein Mitarbeiter klickt auf den Link oder öffnet den Anhang.

- Ausbreitung: Der Schadcode breitet sich im Netzwerk aus, sucht Schwachstellen, sammelt Zugangsdaten.

- Datendiebstahl: Vertrauliche Daten werden kopiert — als Druckmittel für die spätere Erpressung.

- Verschlüsselung: Alle erreichbaren Daten werden verschlüsselt. Erst dann zeigt sich die Ransomware.

- Erpressung: Lösegeld-Forderung. Zusätzlich drohen die Angreifer, die gestohlenen Daten zu veröffentlichen.

„Drei Monate lang konnten wir nicht arbeiten. Alles verschlüsselt — jedes Dokument, jede E-Mail, jede Rechnung. Seitdem weiß ich: IT-Sicherheit ist kein Luxus, sondern Überlebensfrage."

— Bernd Kühn, Geschäftsführer, Sanitärbetrieb, 20-25 Mitarbeiter

Datenverschlüsselung: Schutz für Ihre Unternehmensdaten

Verschlüsselung schützt Ihre Daten, wenn sie in falsche Hände geraten — ob durch Diebstahl, Datenleck oder verlorenen Laptop.

Wo Verschlüsselung Pflicht sein sollte:

- Festplattenverschlüsselung (BitLocker): Schützt Daten auf Notebooks und PCs. Wenn ein Laptop gestohlen wird, kommt der Dieb nicht an die Daten.

- E-Mail-Verschlüsselung: Vertrauliche Nachrichten sollten verschlüsselt gesendet werden. Microsoft 365 bietet das mit wenigen Klicks.

- VPN-Verbindungen: Verschlüsseln den Datenverkehr zwischen Homeoffice und Firmennetzwerk.

- Cloud-Speicher: Seriöse Cloud-Dienste wie Microsoft 365 verschlüsseln Daten automatisch — in der Übertragung und im Ruhezustand.

Passkeys: Die Zukunft der Anmeldung

Passwörter sind das schwächste Glied in der Sicherheitskette. Menschen wählen einfache Passwörter, verwenden sie mehrfach und fallen auf Phishing herein. Passkeys ändern das grundlegend.

So funktionieren Passkeys:

Statt eines Passworts nutzen Sie Ihren Fingerabdruck, Ihre Gesichtserkennung oder eine PIN auf Ihrem Gerät. Im Hintergrund wird ein kryptografischer Schlüssel erzeugt, der nur auf Ihrem Gerät existiert. Kein Passwort, das gestohlen werden kann. Kein Phishing, das funktioniert.

Microsoft, Google und Apple unterstützen Passkeys bereits. Für Microsoft 365 können Unternehmen Passkeys seit 2025 als Anmeldemethode aktivieren.

Passkeys sind ideal, ersetzen aber noch nicht überall Passwörter. Bis dahin gilt: Zwei-Faktor-Authentifizierung (MFA) ist Pflicht für jeden Unternehmenszugang. Das kostet nichts und dauert 5 Minuten pro Mitarbeiter.

Zwei-Faktor-Authentifizierung ist der Schutz Nummer eins vor Ransomware. Kostet nichts, dauert 5 Minuten pro Mitarbeiter — und macht 99 % der Angriffe wirkungslos.

Dark Web: Sind Ihre Unternehmensdaten dort?

Das Dark Web ist der Teil des Internets, der über normale Browser nicht erreichbar ist. Hier werden gestohlene Zugangsdaten, Kreditkarteninformationen und Unternehmensdaten gehandelt.

Nach großen Datenlecks — bei LinkedIn, Adobe, Dropbox oder anderen Diensten — landen Millionen von E-Mail-Passwort-Kombinationen im Dark Web. Wenn Ihre Mitarbeiter dasselbe Passwort für den geschäftlichen und den privaten Account nutzen, sind Ihre Firmenzugänge gefährdet.

Was Sie tun können:

- Prüfen Sie Ihre E-Mail-Domains. Auf haveibeenpwned.com können Sie kostenlos checken, ob Firmen-E-Mails in Datenlecks aufgetaucht sind.

- Erzwingen Sie einzigartige Passwörter. Ein Passwort-Manager wie Bitwarden oder 1Password hilft.

- Aktivieren Sie MFA überall. Selbst wenn ein Passwort im Dark Web landet — ohne den zweiten Faktor ist es wertlos.

- Dark-Web-Monitoring einrichten. Professionelle Cybersecurity-Dienste überwachen das Dark Web automatisch auf Ihre Firmendaten.

Die 5 wichtigsten Schutzmaßnahmen für KMU

Sie müssen nicht alles auf einmal machen. Aber diese fünf Maßnahmen sollten Sie sofort umsetzen:

- MFA/2FA aktivieren: Für Microsoft 365, E-Mail, VPN und alle kritischen Systeme. Sofort. Heute noch.

- Backups einrichten und testen: 3-2-1-Regel: 3 Kopien, 2 verschiedene Medien, 1 Offsite. Und mindestens einmal pro Quartal testen, ob die Wiederherstellung funktioniert.

- Software aktuell halten: Automatische Updates für Windows, Office und Browser aktivieren. Bekannte Schwachstellen sind das häufigste Einfallstor.

- Mitarbeiter schulen: Phishing-Simulation und Awareness-Training. Einmal jährlich reicht nicht — machen Sie es quartalsweise.

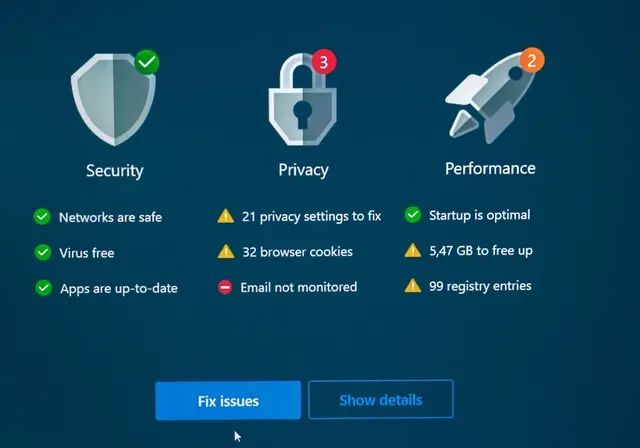

- Professionelle Endpoint Protection: Ein Consumer-Virenscanner reicht nicht für Unternehmen. Lösungen wie Bitdefender GravityZone oder Microsoft Defender for Business bieten zentrale Verwaltung und Echtzeit-Schutz.

Wir sehen es jede Woche: Backups, die seit Monaten nicht geprüft wurden. Alle denken, es läuft — bis der Ernstfall kommt und nichts wiederherstellbar ist. Deshalb testen wir Backups regelmäßig.

Was tun nach einem Cyberangriff?

Falls es doch passiert — handeln Sie schnell und richtig:

- Systeme sofort vom Netzwerk trennen. Stecker ziehen, WLAN aus. Jede Minute zählt.

- IT-Dienstleister anrufen. Nicht selbst versuchen, das Problem zu lösen.

- Nicht bezahlen. Lösegeld-Zahlungen garantieren keine Entschlüsselung und finanzieren weitere Angriffe.

- Behörden informieren. Meldepflicht nach DSGVO innerhalb von 72 Stunden. Bei Cyberangriffen zusätzlich das BSI kontaktieren.

- Forensik durchführen lassen. Wie sind die Angreifer reingekommen? Welche Daten sind betroffen?

IT-Sicherheit ist Chefsache. Sprechen Sie mit uns.

15 Minuten. Kostenlos. Ihre aktuelle Sicherheitslage — ehrlich bewertet.

Erstgespräch buchen →Ihr nächster Schritt

IT-Sicherheit beginnt mit einer ehrlichen Bestandsaufnahme. Wir machen das gemeinsam mit Ihnen — in einer Cyber-Risikoanalyse, die 15 Minuten dauert und nichts kostet.