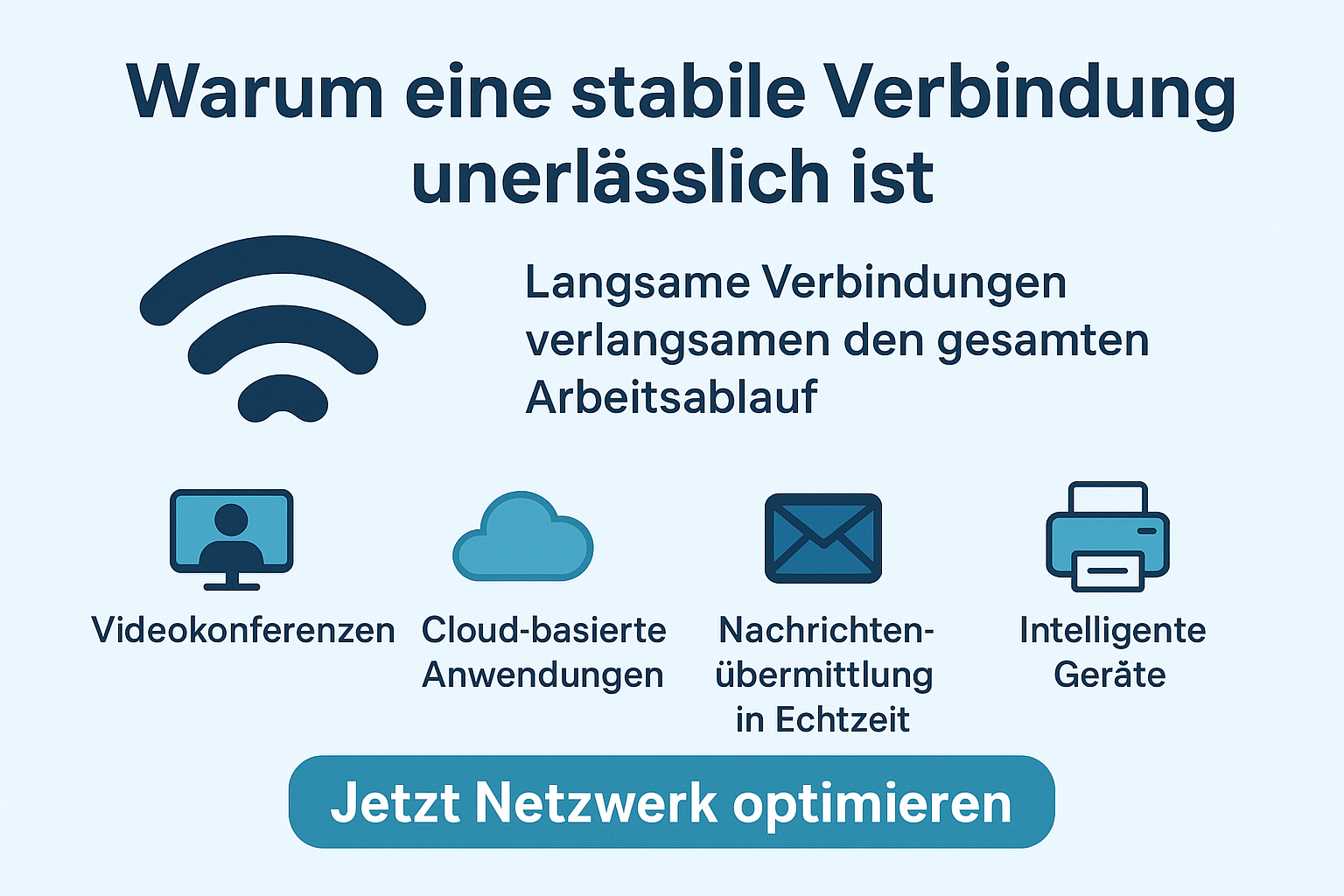

Wie eine gute Wi-Fi Leistung die Produktivität Ihres Unternehmens steigern kann – Tipps.

Nichts stört Ihren Arbeitstag so sehr wie unzuverlässiges Wi-Fi. In einem Moment läuft alles reibungslos, und im nächsten frieren Videoanrufe ein, Dateien werden nicht hochgeladen, und das Team hat Mü

Praxis-IT im Check: 5 typische Sicherheitslücken (und wie wir sie für eine Hamburger Therapiepraxis gelöst haben)

Als Geschäftsführer in Hamburg kenne ich das: Man hat den Kopf voll mit dem Tagesgeschäft, kümmert sich um Kunden, Mitarbeiter und das Wachstum der eigenen...

IT-Dokumentation Hamburg: Wie wir den Techniker-Frust bei einem Familienunternehmen beendeten (Case Study)

Moin, Jens Hagel hier. Geschäftsführer von hagel IT-Services. Ich möchte heute über ein Thema sprechen, das viele Unternehmer als „lästigen Papierkram“ abt...

Vom IT-Chaos zur sicheren Praxis: Einblicke in unsere Infrastruktur-Analyse (ISA) am Beispiel einer Therapiepraxis

Als Geschäftsführer in Hamburg weiß ich, dass Ihre Zeit kostbar ist. Sie konzentrieren sich auf Ihr Kerngeschäft, Ihre Kunden und Ihr Team. Die IT? Die sol...

Praxisbericht: Wie wir einen überforderten IT-Dienstleister ersetzten und die Reaktionszeit von >24 Stunden auf garantierte 30 Minuten senkten

Moin, Jens Hagel hier. Ich bin selbst Unternehmer in Hamburg und weiß, wie es sich anfühlt, wenn die Technik nicht mitspielt. Aber noch schlimmer ist es, w...

1-Stunden-IT-Audit in Hamburg: 3 kritische Risiken, die wir bei einem Unternehmen aufdeckten

Der 1-Stunden-IT-Audit, der alles veränderte. Wie wir in 60 Minuten 3 kritische Risiken bei einem Hamburger Unternehmen aufdeckten. Meinen IT-Audit anforde...

IT-Planung für den Büroumzug: Mit unserer Netzwerk-Analyse gehen Sie auf Nummer sicher (Fallstudie)

Büroumzug ohne IT-Chaos. Am neuen Standort? Schalten Sie den PC ein und arbeiten Sie einfach los. Wir machen’s möglich. Jetzt Analyse-Termin sichern Moin, ...

Bitkom-Studie 2025: Effektiver Schutz vor Datendiebstahl für Hamburger Unternehmen

Die Bitkom-Studie 2025 ist ein Weckruf für Hamburgs KMUs. 289 Mrd. € Schaden durch Datendiebstahl – und Ihr Unternehmen? Schützen Sie jetzt, was Sie aufgeb...

Erneut ausgezeichnet: Deutschlands bester IT-Dienstleister 2025 Hamburg

Erneut ausgezeichnet: Deutschlands bester IT-Dienstleister 2025 Warum über 150 Unternehmen auf unsere bewährte IT-Expertise vertrauen Kostenloses Beratungs...

Microsoft 365 Lizenzen kaufen Hamburg | Ihr lokaler Partner hagel-IT

Die richtigen Microsoft 365 Lizenzen für Ihr Hamburger Unternehmen. Ohne Stress, ohne zu viel zu zahlen und ohne den falschen Plan zu wählen. Ich helfe Ihn...

Managed Services Anbieter Hamburg – Ihr IT-Partner für den Mittelstand

Managed Services Anbieter in Hamburg gesucht? hagel IT betreut Mittelstand-Unternehmen aus Hamburg, Schleswig-Holstein und Norddeutschland zum Festpreis – Cloud, Workplace, Security, Backup aus einer Hand.

Microsoft 365 Hamburg: Ihr lokaler Partner für Installation und Support

Ihr Partner für Microsoft 365 in Hamburg. Installation. Support. Sicherheit. Wir sorgen für die nahtlose Einrichtung und professionelle Betreuung, damit Si...

Windows 11 Upgrade für Unternehmen Hamburg | Sicher umsteigen

Stichtag 14.10.2025: Handeln Sie, bevor Windows 10 zum Risiko wird. Als Ihr IT-Partner in Hamburg sichern wir Ihr Unternehmen für die Zukunft. Jetzt Upgrad...

Windows 365 Cloud PC Hamburg: Ihr Büro für überall

Ihr Büro passt jetzt in die Hosentasche. Wirklich. Als Hamburger Unternehmer weiß ich: Flexibilität ist alles. Mit dem Windows 365 Cloud PC machen wir Ihr ...

IT-Beratung in Hamburg: Die 5 größten Vorteile für Unternehmen

Das Outsourcing Ihrer IT-Abteilung ist eine Möglichkeit, um sicherzustellen, dass Ihr Unternehmen stets reibungslos und effizient arbeitet. Als IT Dienstle...

7 überraschende Wege, wie Hacker auf Ihre Konten zugreifen — und wie Sie sich schützen

Hacker übernehmen Konten heute nicht mehr mit rohem Passwort-Raten, sondern mit Credential Stuffing, SIM-Swap, MFA-Fatigue und Session-Hijacking. Welche 7 Wege 2026 tatsächlich funktionieren — und wie Sie Geschäfts- und Privatkonten absichern.

Die 6 besten Cloud-Speicher-Anbieter, um Speicherplatz zu sparen

Es ist oft schwer, den Überblick über den gesamten Speicherplatz auf Ihren Geräten zu behalten. Es kann leicht passieren, dass der Platz auf unseren Geräte...

Azure AD oder lokale AD? Entra ID vs. Active Directory — der Praxisvergleich 2026

Azure AD heißt seit 2023 Microsoft Entra ID. Wir vergleichen die Cloud-Identität mit der klassischen lokalen Active Directory und zeigen, welches Modell für KMU in Hamburg passt.

10 Tipps, um das Meiste aus Ihren Microsoft 365 Apps herauszuholen

Microsoft 365 ist ein starkes Paket von Tools, die die Zusammenarbeit und die Sicherheit auf vielen Geräten und Systemen erleichtern sollen. Es umfasst bek...

OSI-Modell einfach erklärt: 7 Schichten, Praxis-Beispiele & Troubleshooting

Das OSI-Modell in verständlich: Alle 7 Schichten mit Praxisbeispielen, der Vergleich zu TCP/IP und eine Schritt-für-Schritt-Anleitung für das Troubleshooting im Netzwerk.

Windows-Gerät sehr langsam — was Sie als Erstes tun sollten

Windows kriecht? Diagnose, Sofort-Fixes und Hardware-Upgrades aus der Hamburger Helpdesk-Praxis — was Sie als Erstes tun sollten und wann der Profi ran muss.

Desktop organisieren: 10 Tipps fürs perfekte Layout in Windows 11

Ein aufgeräumter Desktop spart pro Tag 30-60 Minuten Suchzeit. Wir zeigen 10 Tipps für Windows 11 — Snap Layouts, virtuelle Desktops, Multi-Monitor und FancyZones.

7 neue und komplexe Malware-Typen, auf die Sie achten sollten

Malware ist eine große Bedrohung in der digitalen Welt. Sie kann großen Schaden anrichten und die Menschen viel Geld kosten. Mit dem Fortschritt der Techno...

Subnetting – Warum es in modernen Netzwerken unverzichtbar ist

Subnetting ist Pflicht für jedes professionelle Firmennetz: CIDR, VLAN-Mapping, Microsegmentation und NIS-2-konforme Trennung — verständlich erklärt.

So betreut hagel-IT moderne Microsoft-365-Umgebungen – effizient, sicher, automatisiert

Das nehmen Sie aus diesem Artikel mit: Sie erfahren, wie wir bei hagel-IT Microsoft-365-Umgebungen betreuen: zentral, automatisiert, sicher – inklusive Ger...

Neue Gmail-Bedrohungen 2026 — und wie KMU sich wirksam schützen

Welchen Gmail-Bedrohungen Unternehmen 2026 ausgesetzt sind — von KI-Phishing über OAuth-Hijacking bis Workspace-Übernahmen. Plus: Konkrete Schutzmaßnahmen und der Business-Vergleich zu Microsoft 365.

Top 10 Sicherheitstipps für Benutzer mobiler Apps

Mobile Anwendungen sind zu einem festen Bestandteil unseres Lebens geworden. Wir nutzen sie, um im Internet zu surfen, uns zu vernetzen, zu kommunizieren u...

Wie viel Gerätespeicher Sie benötigen: Ein umfassender Leitfaden

Wie viel RAM, SSD und Cloud-Speicher braucht ein Büro-PC 2026? Klare Empfehlungen, Tabellen nach Anwendungsfall und KMU-Checkliste vom IT-Systemhaus aus Hamburg.

Microsoft 365 Backup: Warum Ihr Unternehmen es braucht — und wie es funktioniert

Microsoft 365 ist kein Backup. So richten Sie ein echtes Microsoft 365 Backup ein — Exchange, SharePoint, OneDrive, Teams. Praxis-Anleitung für KMU.

Cybersicherheits-Trends 2026: Was BSI, Bitkom und heise melden

Was sagen die aktuellen Cyber-Berichte 2026? BSI-Lagebericht, Bitkom Wirtschaftsschutz und heise im Überblick — mit konkreten Handlungsempfehlungen für KMU.